Sisällysluettelo:

- Kirjoittaja John Day day@howwhatproduce.com.

- Public 2024-01-30 09:02.

- Viimeksi muokattu 2025-01-23 14:44.

Tämän ohjeen tarkoitus on näyttää sinulle, miten voit muodostaa yhteyden automaattisesti ja turvallisesti Raspberry Pi -laitteesta etäpilvipalvelimeen (ja päinvastoin) varmuuskopioiden ja päivitysten tekemiseksi jne. Tätä varten käytät SSH -avainparia, joka vältä tarve muistaa salasanat ja antaa sinulle turvallisemman yhteyden.

(CAVEAT - Älä yritä tätä, jos et ole pätevä Linux -käyttöoikeuksien määrittämisessä, muutoin järjestelmäsi ovat alttiimpia hakkereiden hyökkäyksille.)

Vaatimukset

1. Raspberry Pi ja komentoriviliitäntä (CLI) kuten Puttyssä.

2. Pääsy etäpilvipalvelimeen, jota isännöi esimerkiksi OVH tai DigitalOcean CLI: llä.

3. Windows -kannettava tietokone tai tietokone, johon on asennettu Putty ja PuttyGen.

Oletukset

1. Sinulla on jonkin verran tietoa Linux -komennoista

2. Voit käyttää etäpalvelintasi käyttämällä tavanomaisia manuaalisia prosesseja, esim. FTP.

3. Sinulla on esiasennettu PuttyGen Windows -tietokoneellesi

Askeleet

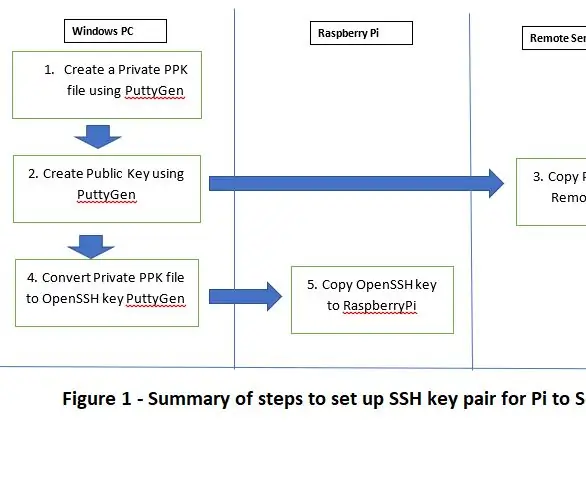

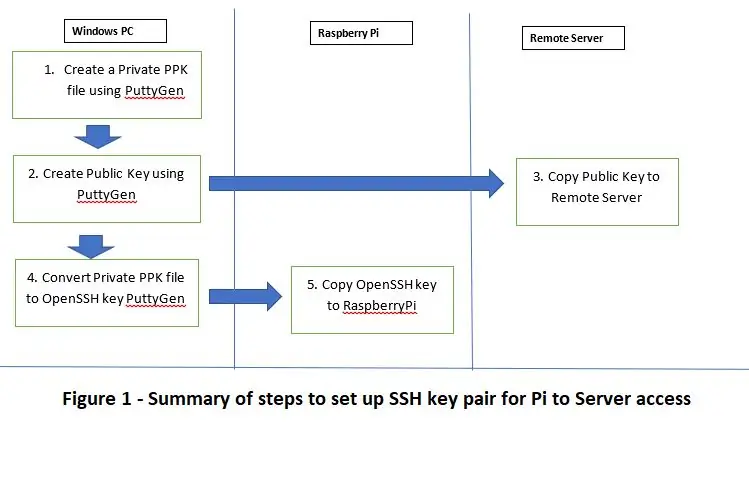

Yhteenvetona - Katso kuva 1

a) Luo Windows -tietokoneellasi yksityinen PPK -tiedosto PuttyGenillä

b) Luo Windows -tietokoneellasi julkinen PPK -tiedosto PuttyGenillä (tämä tehdään automaattisesti vaiheessa a)

b) Kopioi Windows -tietokoneellasi julkinen avain Windows -tietokoneesta etäpilvipalvelimeen

d) Muunna Windows -tietokoneessa yksityinen PPK -tiedosto OpenSSH -avaimeksi PuttyGen -ohjelmalla

e) Kopioi OpenSSH -avain Windows -tietokoneesta Raspberry Pi -laitteeseen

f) Testaa pääsy ja tiedostonsiirto Raspberry Pi -laitteesta etäpalvelimellesi

Vaihe 1: A) Luo yksityinen PPK -tiedosto, B) Luo julkinen avain ja C) Kopioi se etäpalvelimelle

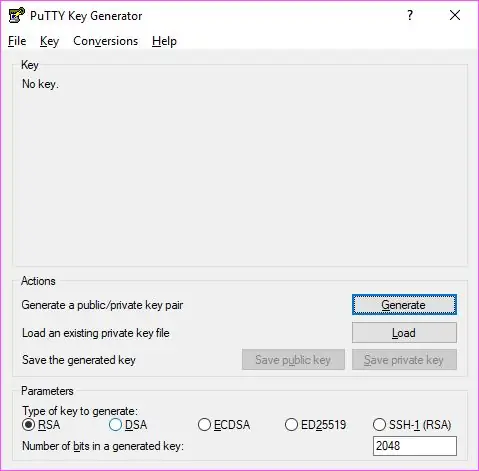

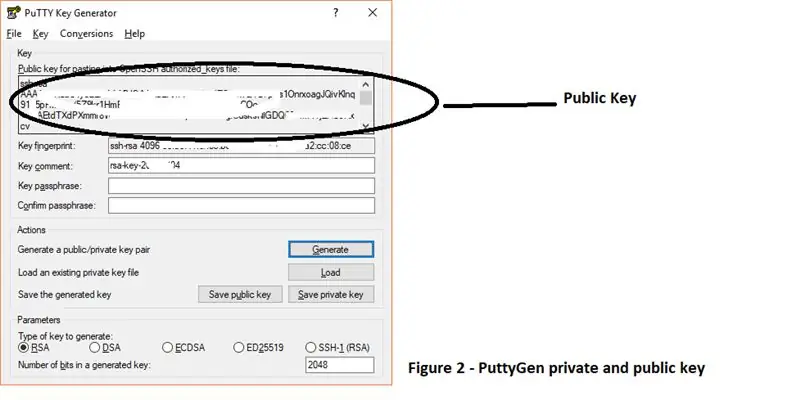

Jos haluat luoda yksityisen PPK -tiedoston, avaa PuttyGen Windows -tietokoneellasi. Pääset PuttyGeniin napsauttamalla hiiren kakkospainikkeella Windowsin tehtäväpalkin kittikuvaketta. Valitse PuttyGen -valikosta avain ja luo avainpari, valitse vaihtoehto SSH2 -RSA -avain. Sinua pyydetään asettamaan tunnuslause, kun luot yksityisen avaimen, ja jos asetat salasanan, sinulta kysytään sitä tulevien toimintojen aikana. Näet sitten julkisen avaimen ikkunaruudussa kuvan 2 mukaisesti.

Siirretään seuraavaksi julkinen avain etäpilvipalvelimelle. Avaa Putty -istunto etäpilvipalvelimelle Puttyn avulla. Oletetaan, että olet kirjautunut sisään etäkäyttäjänä1 ja tee sitten seuraavat toimet etäpilvipalvelimen CLI: ssä

cd /home /remoteuser1 (jos ei jo siellä) mkdir.ssh

nano.ssh/Author_keys (Näet tyhjän näytön - liitä kuvassa 2 näkyvä julkinen avain ja tallenna ja sulje tämä tiedosto)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

Vaihe 2: D) Muunna yksityinen PPK -tiedosto OpenSSH -avaimeksi ja E) Kopioi se Raspberry Pi: hen

Jos haluat muuntaa yksityisen avaimen OpenSSH: ksi, avaa PuttyGen ja avaa aiemmin luomaasi yksityinen avain - siirry valikon Konversiot -vaihtoehtoon ja valitse Vie OpenSSH -avain - varmista, että luomassasi tiedostossa on filetype.key. Tallenna se jonnekin turvallisesti ja avaa kitti -istunto kirjautuaksesi Raspberry Pi -laitteeseesi. Kopioi avaintiedosto sen käyttäjätilin Raspberry Pi -kotihakemistoon, jolla kirjauduit Raspberry Pi: hen. Sano, että avaimen nimi on pitobot.key ja toimi seuraavasti:

cd /koti /pi

sudo mv pitobot.key/home/pi/

sudo chmod 600 pitobot.key

Nyt olet valmis testaamaan, onnistuiko asennus - Tämä tehdään jälleen Pi: stä. Muista, että etäkäyttäjä1 on tili etäpilvipalvelimessa, jonka kotihakemistoon tallensit julkisen avaimen, ja ipaddress on etäpilvipalvelimen IP -osoite.

Ensinnäkin Raspberry Pi: stä kirjaudutaan sisään etäpilvipalvelimelle Puttyn avulla. Kirjoita seuraavat komennot Raspberry PI CLI: hen. (Jos olet määrittänyt salasanan luodessasi yksityisen avaimen, sinulta kysytään sitä nyt.)

sudo ssh -i /home/pi/pitobot.key remoteuser1@ipaddress

Tämä kirjaa sinut etäkäyttäjäpilven palvelimen CLI -osoitteeseen etäkäyttäjän1 kotihakemistossa. Kirjoittamalla 'exit; palaat Raspberry Pi -laitteen CLI: hen.

Yritä seuraavaksi siirtää tiedostoja etäpilvipalvelimelta Raspberry Pi: lle. Käytä seuraavia komentoja: (Jos olet määrittänyt salasanan luodessasi yksityisen avaimen, sinulta kysytään sitä nyt.)

sudo scp -i /home/pi/pitobot.key remoteuser1@ipaddress: //var/www/html/*.*/home/pi/

Tämä siirtää kaikki tiedostot etäpalvelimen/var/www/html/-kansiosta Raspberry Pi -laitteen/home/pi/-kansioon. (Kaksoispiste on erittäin tärkeä) Voit tietysti muuttaa komentojen järjestystä ja siirtää tiedostoja Pi: stä etäpalvelimelle.

Vaihe 3: Turvallisuusnäkökohdat

Vaikka SSH -avainpari parantaa turvallisuutta, ota huomioon seuraavat asiat:

1. Kun SSH -avainparit ovat käytössä, sinun kannattaa harkita käyttäjien mahdollisuutta kirjautua suoraan etäpalvelimelle (Voit myös käyttää palvelimiasi käyttämällä avainparia Putty on Windows samalla avainparilla, ja voit myös harkita poistamista käytöstä kirjaudu sisään myös Pi -laitteellesi). Ole varovainen, jos päätät tehdä tämän, äläkä ota alkuräjähdystä. Tätä varten sinun on poistettava käytöstä muutama määritys ssh -määritystiedostosta. Ole erittäin varovainen tehdessäsi tätä. Komennot ovat

nano/etc/ssh/sshd_config

Ja tee tiedostossa seuraavat muutokset

Salasana Todennus nro

Käytä PAM no

Tallenna, sulje ja käynnistä sitten SSH uudelleen systemctl restart ssh (Tämä koskee Debiania. Se voi olla erilainen eri Linux -distroissa)

2) Pidä kaikki avaimesi turvassa, muuten vaarana on tietomurto tai sinulla ei ole pääsyä palvelimillesi. Suosittelen pitämään ne suojatussa varastossa, kuten bitwarden.com, ja rajoittamaan pääsyä siihen pääsynhallintakäytäntösi kautta.

3) Tunnuslauseen käyttö parantaa turvallisuutta, mutta se voi vaikeuttaa cron -töiden automatisointia jne. Päätös käyttää tätä ja muita ominaisuuksia olisi määritettävä riskinarvioinnin avulla, esimerkiksi jos käsittelet henkilötietoja, tarvitset laajempaa / oikeasuhteista valvontaa.

Suositeltava:

Raspberry Pi NAS, joka todella näyttää NAS: lta: 13 vaihetta (kuvilla)

Raspberry Pi NAS, joka todella näyttää NAS: Miksi Raspberry Pi NAS? No, olen etsinyt kaunista mutta tilaa säästävää Raspberry Pi NAS: ta Internetistä, enkä löytänyt mitään. Löysin jonkin NAS -suunnittelun, jossa Raspberry Pi liimattiin puupohjaiseen, mutta se ei ole mitä haluan. Haluan

Suojattu WIFI -reititin - virustorjunta-, haitta- ja lunnasohjelmasuojaus ja yksityisyys: 5 vaihetta

Suojattu WIFI -reititin - virustentorjunta-, haitta- ja kiristysohjelmasuojaus ja yksityisyys: Edullinen päätepistesuojaus RaspBerryPI 4: n ja avoimen lähdekoodin avulla. mainoksen kautta

Suojattu Arduino -kaukosäädin: 5 vaihetta

Suojattu Arduino -kaukosäädin: Tämä on esimerkki erittäin turvallisen langattoman (autotallin) kauko -ohjaimen tekemisestä. Yleensä kaukosäätimissä on liikkuvan koodin tyyppinen suojaus, jonka kuka tahansa edistynyt varas voi ohittaa. hakkerointi olisi ac

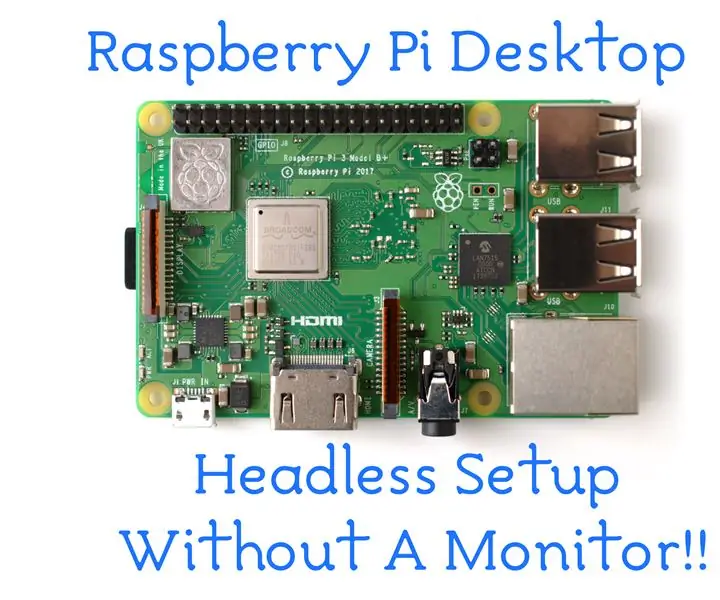

Raspberry Pi -työpöytä: suojattu päätön asennus ilman näyttöä: 6 vaihetta

Raspberry Pi Desktop: Suojattu päätön asennus ilman näyttöä: Jos luet tätä, olet todennäköisesti jo tutustunut Raspberry Pi -laitteeseen. Minulla on pari näitä mahtavia lautoja ympäri taloa erilaisten projektien suorittamiseen. Jos tarkastelet mitä tahansa opasta, joka näyttää, miten pääset alkuun Raspberry Pi: n kanssa

Luotettava, suojattu, muokattava tekstiviestien kaukosäädin (Arduino/pfodApp) - Koodausta ei tarvita: 4 vaihetta

Luotettava, suojattu ja muokattavissa oleva tekstiviestien kaukosäädin (Arduino/pfodApp) - Koodausta ei tarvita: Päivitys 6. heinäkuuta 2018: Tämän projektin 3G/2G -versio, jossa on SIM5320, on saatavilla täältä Päivitys: 19. toukokuuta 2015: Käytä pfodParser -kirjastoa, versio 2.5 tai korkeampi. Se korjaa raportoidun ongelman, ettei kilven yhdistämiseen riitä aikaa